はじめに

この記事では、IT初心者を対象に、Kali Linuxの基本操作や、Metasploit Frameworkを使用したペネトレーションテストの基礎を解説します。専門用語をなるべく避けつつ、シンプルに手順を説明します。

セキュリティに対する意識の向上や、ネットワーク脆弱性を理解することは、現代のIT社会でますます重要になっています。本記事では、これらの知識を基礎から学び、安全なIT環境を構築するための第一歩を提供します。

Kali Linuxとは何か?

Kali Linuxは、セキュリティ専門家やペネトレーションテスター向けに設計されたLinuxディストリビューションです。ネットワークの脆弱性を検出し、改善策を講じるためのツールが豊富に含まれています。

インストール方法(VirtualBoxを使用)

Kali Linuxを使うために、VirtualBoxという仮想環境ソフトを使用します。

必要なもの:

- VirtualBox(無料でダウンロード可能)

- Kali Linux (公式サイトから入手可能)

インストール手順:

- VirtualBoxをダウンロード・インストール

- VirtualBox公式サイトからソフトをダウンロードしてインストールします。

- Kali LinuxのISOファイルをダウンロード

- Kali Linux公式サイトから、構築済みの仮想マシンをダウンロードします。

- 仮想マシンの起動

- ダウンロードファイルを解凍し、

.vboxファイルを実行します。

- ダウンロードファイルを解凍し、

- Kali Linuxにログイン

- id:kali

- password: kali

Kali Linuxの基本操作

Kali Linuxをインストールしたら、基本的な操作を覚えましょう。

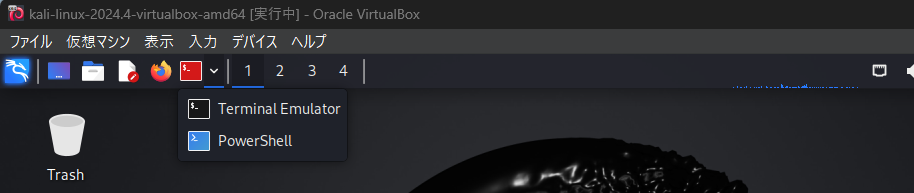

ターミナルの使い方

Kali Linuxの操作は主に”ターミナル”というコマンド入力画面で行います。

ターミナルを開く

- 画面左上のメニューからターミナルを選択します。

ネットワークスキャン(Nmapを使用)

Nmapは、ネットワークのスキャンを行うツールです。これにより、ネットワーク内のデバイスやポートの状況を確認できます。

実行手順:

- Nmapの確認

- ターミナルで以下のコマンドを入力してNmapがインストールされているか確認します

nmap --version

- ターミナルで以下のコマンドを入力してNmapがインストールされているか確認します

- スキャンの実行

- ローカルネットワークをスキャンするには以下のコマンドを使用します

nmap -sP 192.168.1.0/24 - 結果にはネットワーク内のデバイスリストが表示されます。

- ローカルネットワークをスキャンするには以下のコマンドを使用します

Metasploit Frameworkの使い方

Metasploit Frameworkは、脆弱性を検出し、攻撃のシミュレーションを行うためのツールです。

Metasploitの起動

- ターミナルで以下のコマンドを入力します

msfconsole- 起動には数秒かかることがあります。

簡単な脆弱性スキャン

- ターゲットを設定

- 仮想ネットワーク内のターゲットIPアドレスを確認します。

ifconfig- 出力例:

inet 192.168.1.5 # 自分のIPアドレス

- 出力例:

- 仮想ネットワーク内のターゲットIPアドレスを確認します。

- 脆弱性スキャンの実行

- 以下のコマンドでポートスキャンモジュールをロードします

use auxiliary/scanner/portscan/tcp - ターゲットIPを指定:

set RHOSTS 192.168.1.10 - 指定したIPのポートスキャンが行われます。

- 成功すると、以下のようなメッセージが表示されます

RHOSTS => 192.168.1.10

- 成功すると、以下のようなメッセージが表示されます

- runコマンドでスキャンが開始されます。

- 以下のコマンドでポートスキャンモジュールをロードします

攻撃シミュレーション

- 脆弱性の利用

- 例として、ターゲットが古いWindowsシステムであれば以下を使用します

use exploit/windows/smb/ms17_010_eternalblueset RHOST 192.168.1.10run - 成功するとターゲットシステムにアクセスできます。

- 例として、ターゲットが古いWindowsシステムであれば以下を使用します

攻撃後の防御策

攻撃をシミュレーションした後は、防御策を講じることが重要です。

パッチ適用

- 使用しているソフトウェアやシステムを常に最新の状態に保ちましょう。

- Windows UpdateやLinuxのアップデート機能を定期的に実行します。

ファイアウォールの設定

- 不要なポートを閉じることで、外部からの不正アクセスを防ぎます。

- 例:LinuxでUFWを有効化する。

sudo ufw enable

- 例:LinuxでUFWを有効化する。

セキュリティツールの導入

- アンチウイルスソフトやIDS(侵入検知システム)を導入することを検討してください。

まとめ

Kali LinuxとMetasploitを使えば、ネットワークの脆弱性を学ぶことができます。ただし、これらのツールは必ず自分の環境内でのみ使用してください。法律に違反する行為は厳しく罰せられます。

まずはこの記事を参考に、Kali LinuxとMetasploitの基本を実践し、安全なIT環境の構築に役立ててください。

コメント